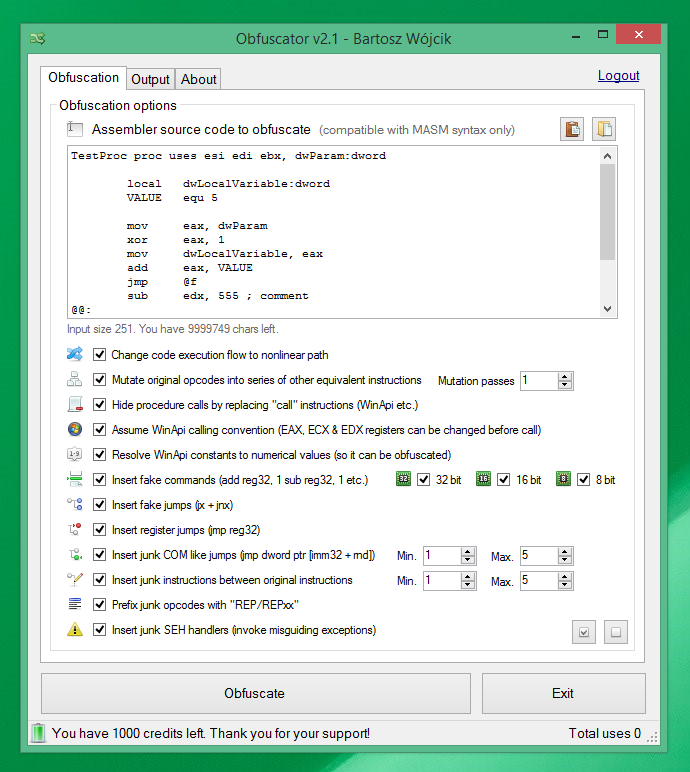

![]() Nasz tajemniczy znajomy podesłał hasło + tipy do 1 levela rekrutacyjnego crackme ESETu dostępnego na:

Nasz tajemniczy znajomy podesłał hasło + tipy do 1 levela rekrutacyjnego crackme ESETu dostępnego na:

http://www.joineset.com/assets/files/crackme2015.zip (to EXE nie ZIP jakby ktoś miał wątpliwości)

Mirror: crackme2015

Hasło:

Tip:

41F0A0 - tu jest zaszyfrowany texcik 41F1A8 - GOTCHA! zaszyfrowany link: (trzeba ustawic w: d 41f034) 0041F1A8 68 74 74 70 3A 2F 2F 77 http://w 0041F1B0 77 77 2E 6A 6F 69 6E 65 ww.joine 0041F1B8 73 65 74 2E 63 6F 6D 2F set.com/ 0041F1C0 61 73 73 65 74 73 2F 66 assets/f 0041F1C8 69 6C 65 73 2F 61 47 6C iles/aGl 0041F1D0 6B 5A 47 56 75 2F 63 72 kZGVu/cr 0041F1D8 61 63 6B 6D 65 32 30 31 ackme201 0041F1E0 35 2E 7A 69 70 00 67 78 5.zip.gx 0041F1E8 71 6D 71 65 77 74 46 74 qmqewtFt 0041F1F0 67 78 71 6D 71 65 77 74 gxqmqewt 0041F1F8 46 74 67 78 71 6D 71 65 Ftgxqmqe 0041F200 77 74 46 74 67 78 71 6D wtFtgxqm 0041F208 71 65 77 74 46 74 67 78 qewtFtgx 0041F210 71 6D 71 65 77 74 46 74 qmqewtFt 0041F218 67 78 71 6D 71 65 77 74 gxqmqewt 0041F220 46 74 67 78 71 6D 71 65 Ftgxqmqe 0041F228 77 74 46 74 67 78 71 6D wtFtgxqm 0041F230 71 65 77 74 46 74 67 78 qewtFtgx 0041F238 71 6D 71 65 77 74 46 74 qmqewtFt 0041F240 67 78 71 6D 71 65 77 74 gxqmqewt 0041F248 46 74 67 78 71 6D 71 65 Ftgxqmqe 0041F250 77 74 46 74 67 78 71 6D wtFtgxqm 0041F258 71 65 77 74 46 74 67 78 qewtFtgx 0041F260 71 6D 71 65 77 74 46 74 qmqewtFt 0041F268 67 78 71 6D 71 65 77 74 gxqmqewt 0041F270 46 74 67 78 71 6D 71 65 Ftgxqmqe 0041F278 77 74 46 74 67 78 71 6D wtFtgxqm 0041F280 71 65 77 74 46 74 67 78 qewtFtgx 0041F288 71 6D 71 65 77 74 46 74 qmqewtFt 0041F290 67 78 71 6D 71 65 77 74 gxqmqewt 0041F298 46 74 67 78 71 6D 71 65 Ftgxqmqe 0041F2A0 77 74 46 74 67 78 71 wtFtgxq 0041F1A8 http://www.joineset.com/assets/files/aGlkZGVu/crackme2015.zip

Czyli drugie, właściwe CrackMe znajduje się na:

http://www.joineset.com/assets/files/aGlkZGVu/crackme2015.zip

Mirror: crackme2015

Możecie od razu przejść do analizy właściwego crackme.