Bardzo ciekawy i techniczny artykuł prezentujący możliwości kompilatora z funkcją obfuskacji, wykorzystywanego w zabezpieczaniu oprogramowania szpiegowskiego z Chin.

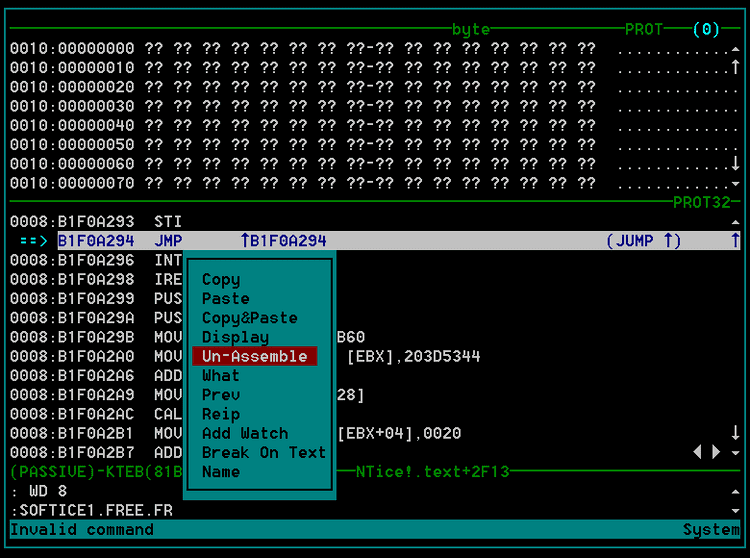

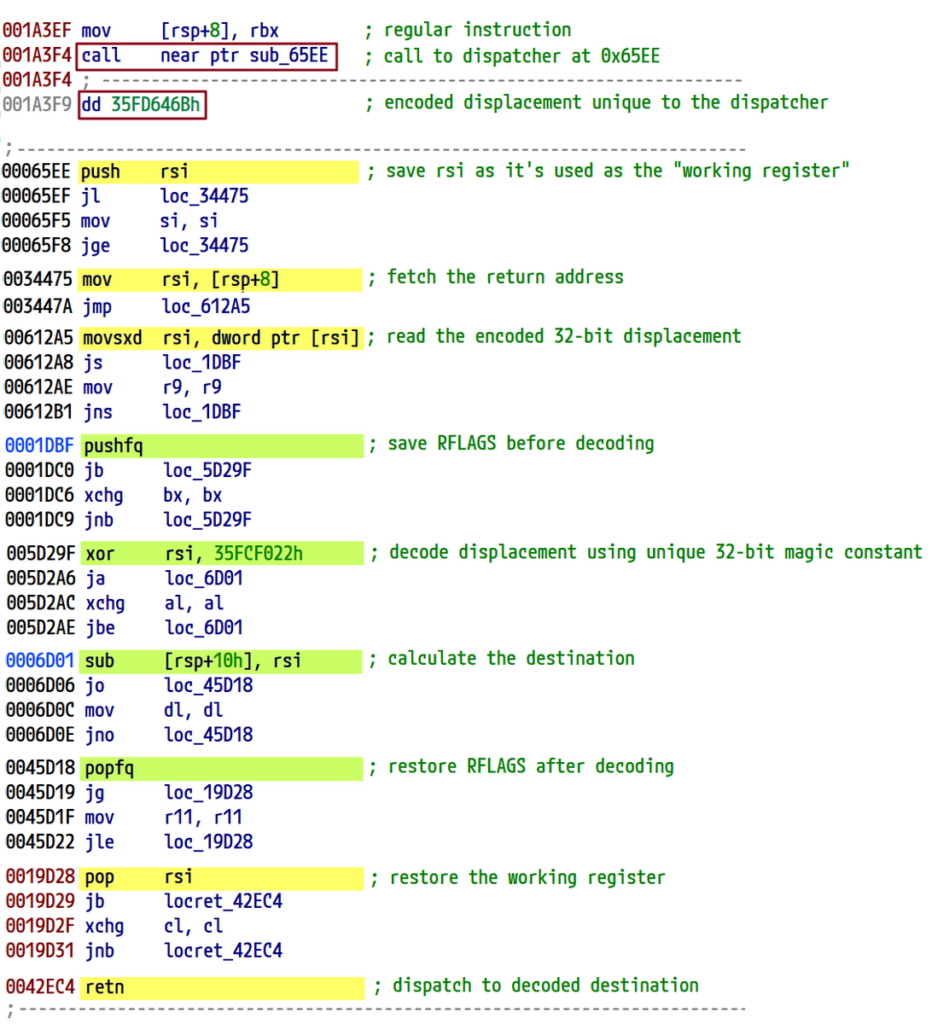

Dużo typowych metod obfuskacji kodu x64, bardzo podobnych do popularnych technik stosowanych przy obfuskacji kodu x86, takich jak np. mieszanie codeflow, zaśmiecające skoki warunkowe, ale też kilka niespecyficznych metod jak ochrona każdej funkcji w skompilowanym pliku, ochrona wywołań funkcji WinAPI i pare innych:

Wygląda to bardziej jak customowy kompilator z obfuskacja i dodatkowo warstwa exe-protectora, ponieważ jeszcze całość jest zapakowana ze stubem typowo z exe-pakerów.

W każdym razie łakomy kąsek dla miłośników obfuskacji, czyli dla mnie i pozostałych 0.1% czytelników (siebie nie wliczaj) 🙂