Jesień w toku, zimno jak cholera, dlatego kilka ciekawych rzeczy, na które ostatnio natrafiłem.

Mateusz Jurczyk vel j00ru znalazł sporo błędów w IDA, co opisał w swojej prezentacji na:

https://j00ru.vexillium.org/?p=2454

Na blogu Grzegorza Anotniaka znajdzicie ciekawy artykuł o tzw. globbingu, naprawdę interesująca lektura dla kogoś, kto tworzy narzędzia wykorzystywane z linii komend:

http://anadoxin.org/blog/blog/20141016/enabling-globbing-in-a-console-win32-application/

Gynvael Coldwind jak zwykle nie zawodzi i na jego blogu znajdziecie tutorial ze Strefy CTF (seria artykułów dla magazynu Programista):

http://gynvael.coldwind.pl/?id=545

Sebastien Andrivet opublikował obfuscator dla C++ bazujący na metaprogramowaniu, coś co kiedyś kolega deus próbował zaimplementować bez skutku:

https://github.com/andrivet/ADVobfuscator

Michał Grzegorzewski napisał artykuł o wykorzystaniu nowego narzędzia od Microsoft – Sysmon. Oprócz tego, jeśli przejrzycie jego blog to możecie się zdziwić ile ciekawych wpisów na temat internalsów Windowsa popełnił:

http://zine.net.pl/blogs/mgrzeg/archive/2014/10/17/sysmon.aspx

Z innych ciekawych rzeczy, o których w sumie niedawno się dowiedziałem i co mnie zaskoczyło to zakończenie produkcji exe-protectora i systemu licencyjnego Armadillo aka Software Passport:

Świeczka na drogę [i] w postaci uniwersalnego unpackera dilloDIE 😛

Fabian “ryg” Giesen znany koder z grupy demoscenowej Farbrausch napisał o wadach i zaletach systemów little i big endian oczami programisty:

http://fgiesen.wordpress.com/2014/10/25/little-endian-vs-big-endian/

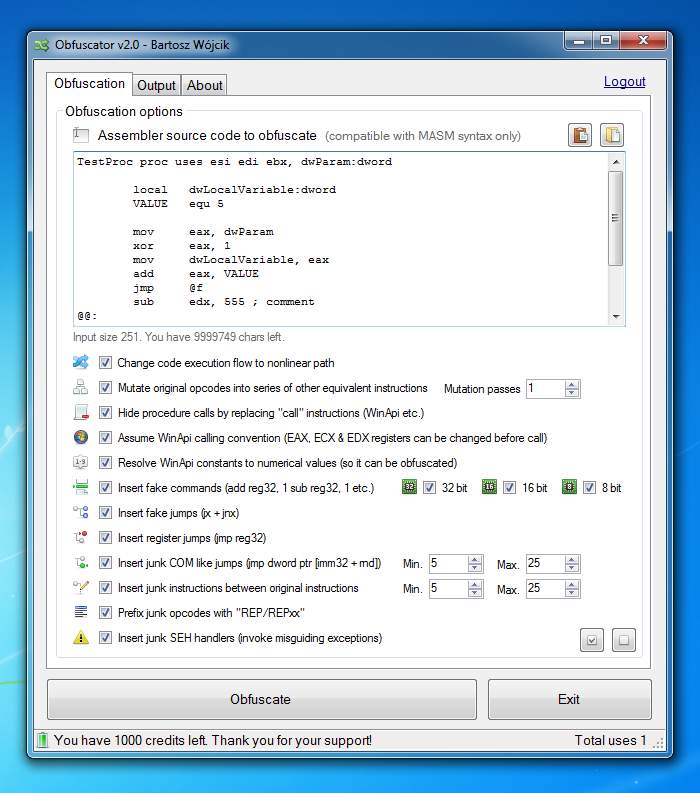

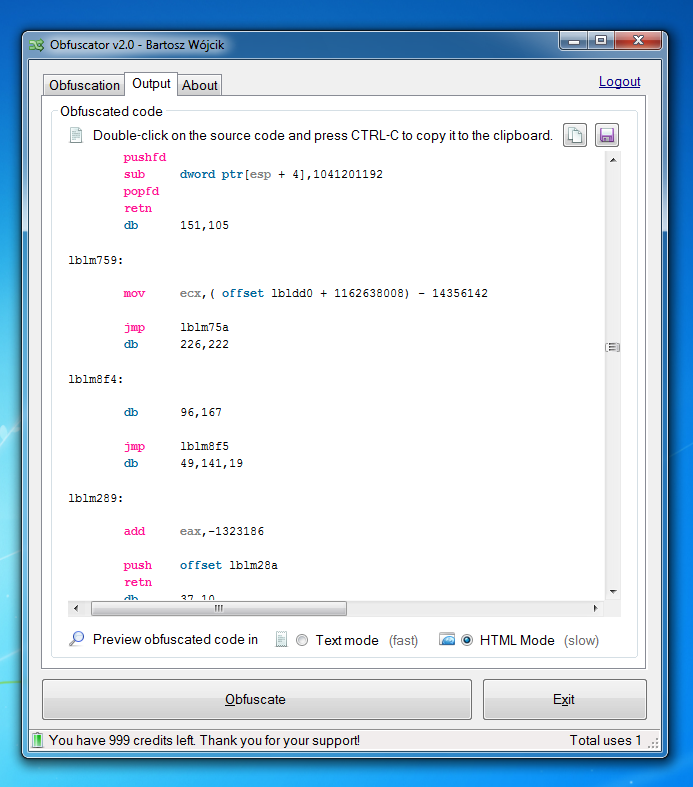

Ciekawy artykuł, prezentujący metodę ochrony stringów przez obufscator dla Javy –

Ciekawy artykuł, prezentujący metodę ochrony stringów przez obufscator dla Javy –